《云原生安全与DevOps保障》主要介绍了 DevOps 实践中最容易被忽视的一环——安全,并且对云原生服务的安全保障也做了全面的阐述。书中详细介绍了 Web 攻击防范、权限验证、日志监控、入侵检测、网络安全协议等老生常谈的话题在云原生基础设施上的变化。书中还提出了适应 DevOps 文化的持续安全、测试驱动安全、基础设施与流水线保证、轻量风险评估等颇具新意的观点和实践。本书通过一个 Web 应用示例展示了ZAP、pineapple、Hindsight、GRR、MIG、osquery 和 Suricata 等工具的使用方法。本书最后总结了一份实施持续安全的三年路线图,指导组织全面提升安全实践和安全意识。

本书适合 DevOps 实践者阅读,包括参与其中的安全工程师、软件开发人员、基础设施运维人员及项目管理人员等。

目录:第1章 DevOps 保障 1

1.1 DevOps 方法 2

1.2 DevOps 中的安全 7

1.3 持续安全 8

1.4 本章小结 17

第 1 部分 案例研究:在简易的 DevOps 流水线上应用多层安全性 18

第2章 建立简易的 DevOps 流水线 19

2.1 实现线路图 20

2.2 代码仓库 :GitHub 22

2.3 CI 平台 :CircleCI 22

2.4 容器镜像库 :Docker Hub 26

2.5 生产环境基础设施 :Amazon Web Services 28

2.6 快速安全审计 42

2.7 本章小结 43

第3章 层安全性 :保护 Web 应用 44

3.1 保护并测试 Web 应用 45

3.2 网站攻击和内容安全 49

3.3 用户身份验证的方法 62

3.4 依赖管理 73

3.5 本章小结 77

第4章 第二层安全性 :保护云基础设施 78

4.1 保护并测试云基础设施 :部署器 79

4.2 限制网络访问 83

4.3 搭建安全入口 88

4.4 控制对数据库的访问 108

4.5 本章小结 119

第5章 第三层安全性 :保护通信 120

5.1 安全通信意味着什么 121

5.2 理解 SSL/TLS 128

5.3 让应用使用 S 133

5.4 现代化 S 139

5.5 本章小结 149

第6章 第四层安全性 :保护交付流水线 150

6.1 代码管理基础设施的访问控制 152

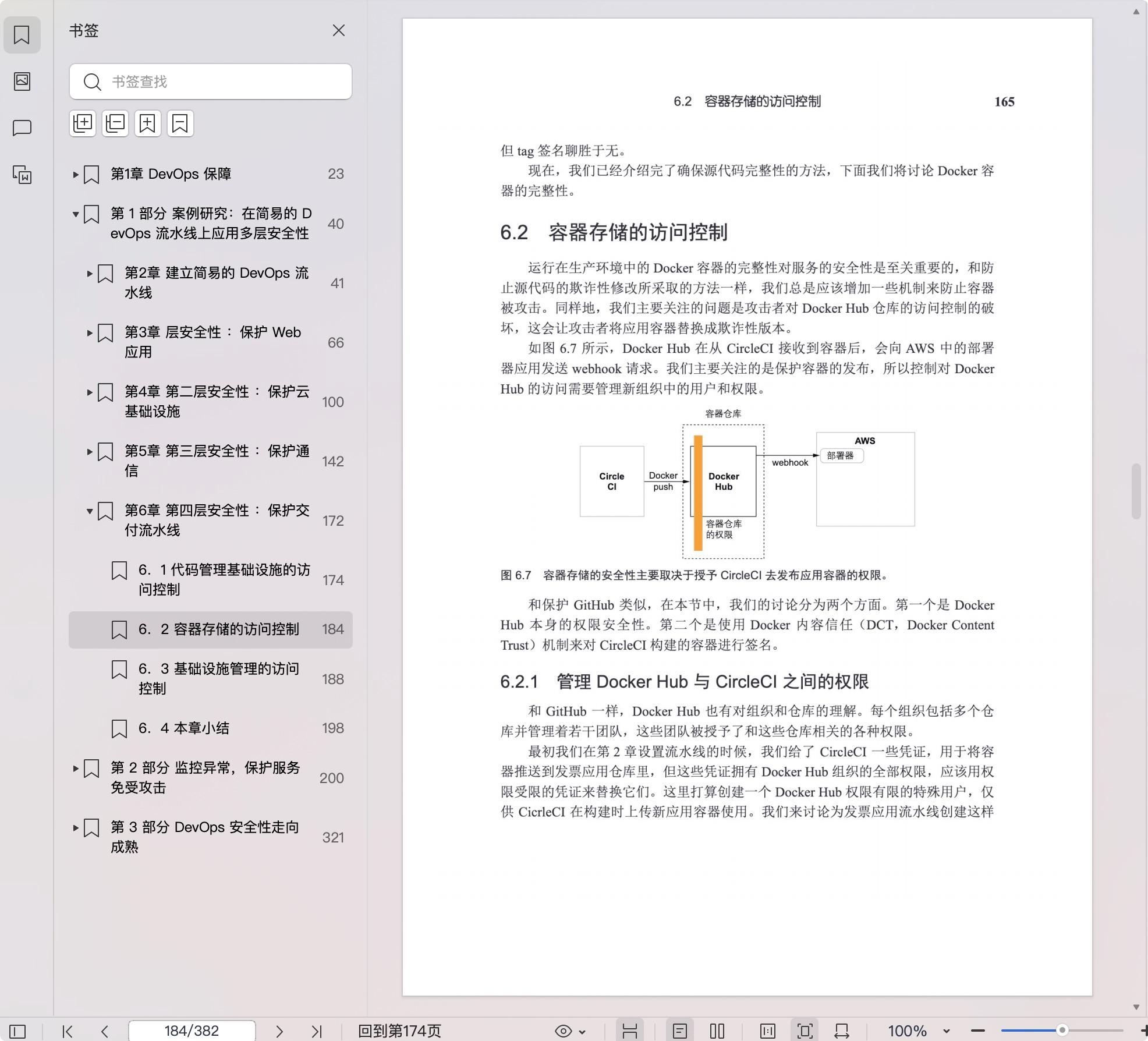

6.2 容器存储的访问控制 162

6.3 基础设施管理的访问控制 166

6.4 本章小结 176

第 2 部分 监控异常,保护服务免受攻击 178

第7章 收集并保存日志 180

7.1 从系统和应用中收集日志 182

7.2 通过消息代理串流日志事件 196

7.3 在日志消费者中处理事件 198

7.4 保存并归档日志 201

7.5 访问日志 203

7.6 本章小结 206

第8章 分析日志找到欺诈和攻击 207

8.1 日志分析层的架构 208

8.2 使用字符串特征检测攻击 215

8.3 欺诈检测的统计模型 219

8.4 利用地理信息数据来发现滥用 225

8.5 检测已知模式的异常 230

8.6 向运维人员和最终用户发出告警 231

8.7 本章小结 236

第9章 入侵检测 238

9.1 入侵七部曲 :杀伤链 239

9.2 什么是攻击指示符 241

9.3 扫描终端节点寻找 IOC 249

9.4 使用 Suricata 检查网络流量 260

9.5 在系统调用审计日志中寻找入侵 266

9.6 信任人们发现异常的能力 272

9.7 本章小结 273

第10章 安全事件响应案例分析 :加勒比海“瘫” 274

10.1 加勒比海“瘫” 276

10.2 识别 276

10.3 隔离 280

10.4 杀灭 282

10.5 恢复 293

10.6 总结经验和充分准备的优势 295

10.7 本章小结 298

第 3 部分 DevOps 安全性走向成熟 299

第11章 风险评估 301

11.1 风险管理是什么 302

11.2 CIA三要素 304

11.3 确定组织面临的威胁 308

11.4 量化风险产生的影响 310

11.5 识别威胁并度量脆弱程度 312

11.6 快速风险评估 316

11.7 记录并跟踪风险 323

11.8 本章小结 326

第12章 测试安全性 327

12.1 维护安全可见性 328

12.2 审计内部应用和服务 329

12.3 红军和外部渗透测试 343

12.4 Bug 赏金计划 347

12.5 本章小结 350

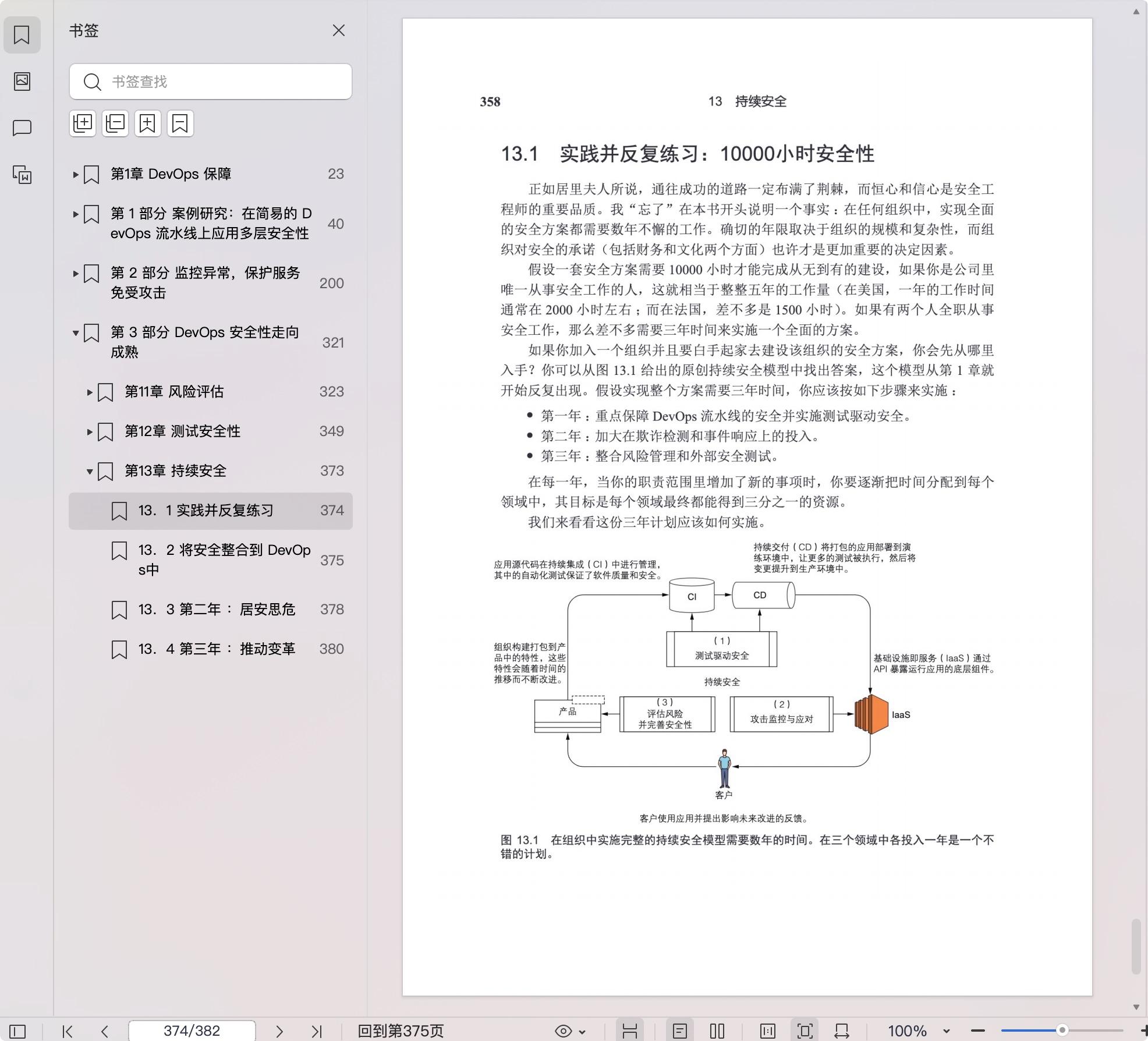

第13章 持续安全 351

13.1 实践并反复练习 352

13.2 将安全整合到 DevOps中 353

13.3 第二年 :居安思危 356

13.4 第三年 :推动变革 358

点击下载